Indépendamment du motif, Morris a commis une grave erreur. Dans sa programmation relativement simple, il a rendu le ver beaucoup trop rapide, trop agressif et trop évident. Le programme s’est faufilé sur les ordinateurs en leur demandant s’il y avait déjà une copie du programme en cours d’exécution. Si l’ordinateur répondait « non », le ver se copierait sur l’ordinateur. Morris voulait éviter d’infecter la même machine plusieurs fois, afin que le programme puisse se glisser sur plusieurs ordinateurs avant d’attirer une attention indésirable. Si un ordinateur répondait « oui » à la question, le ver ne ferait que se dupliquer et installerait une autre copie toutes les 7 fois.

Indépendamment du motif, Morris a commis une grave erreur. Dans sa programmation relativement simple, il a rendu le ver beaucoup trop rapide, trop agressif et trop évident. Le programme s’est faufilé sur les ordinateurs en leur demandant s’il y avait déjà une copie du programme en cours d’exécution. Si l’ordinateur répondait « non », le ver se copierait sur l’ordinateur. Morris voulait éviter d’infecter la même machine plusieurs fois, afin que le programme puisse se glisser sur plusieurs ordinateurs avant d’attirer une attention indésirable. Si un ordinateur répondait « oui » à la question, le ver ne ferait que se dupliquer et installerait une autre copie toutes les 7 fois. Cependant, les choses ont vite dégénéré. Le programme s’est répandu plus rapidement que Morris ne l’avait prévu et sa «garantie 1 sur 7» s’est avérée inefficace. Les ordinateurs du monde entier installaient rapidement des centaines et des centaines de copies dans une boucle sans fin, les submergeant finalement par des masses de traitements inutiles.

Cependant, les choses ont vite dégénéré. Le programme s’est répandu plus rapidement que Morris ne l’avait prévu et sa «garantie 1 sur 7» s’est avérée inefficace. Les ordinateurs du monde entier installaient rapidement des centaines et des centaines de copies dans une boucle sans fin, les submergeant finalement par des masses de traitements inutiles. Au matin du 3 novembre, environ 10 % des ordinateurs connectés à Internet dans le monde étaient en panne. Les ordinateurs du MIT ont été les premiers et les plus durement touchés, mais le ver s’est rapidement propagé à travers les États-Unis, et des rapports l’ont signalé jusqu’en Europe et en Australie.

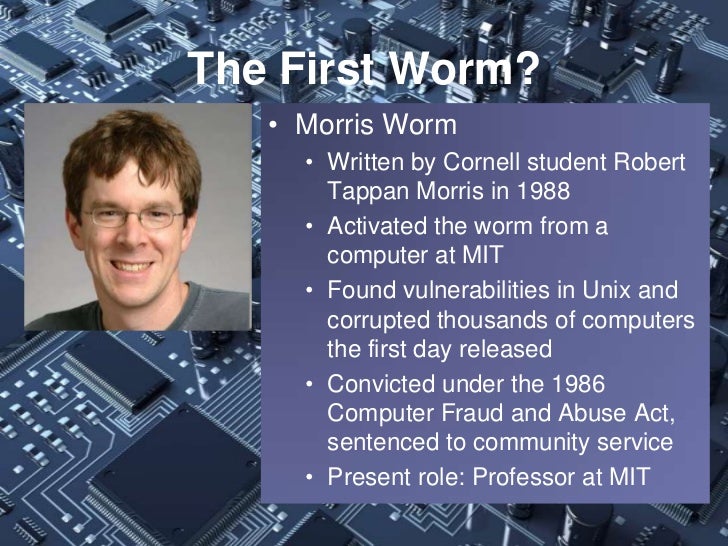

Au matin du 3 novembre, environ 10 % des ordinateurs connectés à Internet dans le monde étaient en panne. Les ordinateurs du MIT ont été les premiers et les plus durement touchés, mais le ver s’est rapidement propagé à travers les États-Unis, et des rapports l’ont signalé jusqu’en Europe et en Australie. Inutile de dire que même à une époque où il n’y avait que 60 000 ordinateurs, cela coûtait beaucoup d’argent. Les estimations des dégâts varient énormément, mais les chiffres ont commencé à 100 000 dollars et vont jusqu’à des dizaines de millions. La nouvelle s’est rapidement répandue qu’il s’agissait de l’œuvre de hackers russes – après tout, la guerre froide persistait. Les journaux et les chaînes d’information par câble ont repris l’histoire, notamment parce que le père de Morris était un haut responsable de la branche de la sécurité informatique de la National Security Agency (NSA). Après que la panique et la confusion se soient évanouies, Morris a été arrêté et inculpé en vertu de la loi sur la fraude et les abus informatiques. Il a plaidé « non coupable » – mais le jury a pensé autrement, le condamnant à trois ans de probation, 400 heures de travaux d’intérêt général et une amende de 10 050 $.

Inutile de dire que même à une époque où il n’y avait que 60 000 ordinateurs, cela coûtait beaucoup d’argent. Les estimations des dégâts varient énormément, mais les chiffres ont commencé à 100 000 dollars et vont jusqu’à des dizaines de millions. La nouvelle s’est rapidement répandue qu’il s’agissait de l’œuvre de hackers russes – après tout, la guerre froide persistait. Les journaux et les chaînes d’information par câble ont repris l’histoire, notamment parce que le père de Morris était un haut responsable de la branche de la sécurité informatique de la National Security Agency (NSA). Après que la panique et la confusion se soient évanouies, Morris a été arrêté et inculpé en vertu de la loi sur la fraude et les abus informatiques. Il a plaidé « non coupable » – mais le jury a pensé autrement, le condamnant à trois ans de probation, 400 heures de travaux d’intérêt général et une amende de 10 050 $. En 1990, juste après sa condamnation, le New York Times écrivait : « Cela a effrayé beaucoup de gens qui gèrent des systèmes informatiques. » Si quoi que ce soit, c’est un euphémisme. À la fin de novembre 1988, la DARPA avait proposé un financement pour l’équipe d’intervention d’urgence informatique en réponse directe au ver Morris. À partir de maintenant, Internet n’était plus considéré comme un réseau placide de fils – c’était un réseau de ruelles non gouvernées remplies de personnes louches et de portes ouvertes.

En 1990, juste après sa condamnation, le New York Times écrivait : « Cela a effrayé beaucoup de gens qui gèrent des systèmes informatiques. » Si quoi que ce soit, c’est un euphémisme. À la fin de novembre 1988, la DARPA avait proposé un financement pour l’équipe d’intervention d’urgence informatique en réponse directe au ver Morris. À partir de maintenant, Internet n’était plus considéré comme un réseau placide de fils – c’était un réseau de ruelles non gouvernées remplies de personnes louches et de portes ouvertes.  « Ce n’était pas un simple acte d’intrusion analogue à l’errance dans la maison non verrouillée de quelqu’un sans autorisation mais sans intention de causer des dommages. Une analogie plus appropriée serait la conduite d’une voiturette de golf un jour de pluie dans la plupart des maisons d’un quartier », concluait le rapport de la Commission Cornell en 1989. En guise de conclusion pour le début, Morris est retourné au département de technologie informatique du MIT pour se construire une carrière de professeur renommé. Mieux vaut le diable, vous savez, je suppose.

« Ce n’était pas un simple acte d’intrusion analogue à l’errance dans la maison non verrouillée de quelqu’un sans autorisation mais sans intention de causer des dommages. Une analogie plus appropriée serait la conduite d’une voiturette de golf un jour de pluie dans la plupart des maisons d’un quartier », concluait le rapport de la Commission Cornell en 1989. En guise de conclusion pour le début, Morris est retourné au département de technologie informatique du MIT pour se construire une carrière de professeur renommé. Mieux vaut le diable, vous savez, je suppose.

EN 1988, Internet a été frappé par sa première attaque de sécurité majeure. Le monde n’a plus jamais été le même depuis. Le 2 novembre 1988, je travaillais au Goddard Space Flight Center de la NASA dans la branche des communications de données. Tout était bien. Ensuite, nos serveurs Internet exécutant SunOS et VAX/BSD Unix ont ralenti jusqu’à l’arrêt. C’était une mauvaise journée. Nous ne le savions pas encore, mais nous luttions contre le ver Internet Morris. Avant la sortie du correctif, 24 heures plus tard, 10% d’Internet était en panne et le reste du réseau avait ralenti. Nous n’étions pas seulement confrontés à la première attaque majeure de vers, nous assistions à la première attaque par déni de service distribué (DDoS).

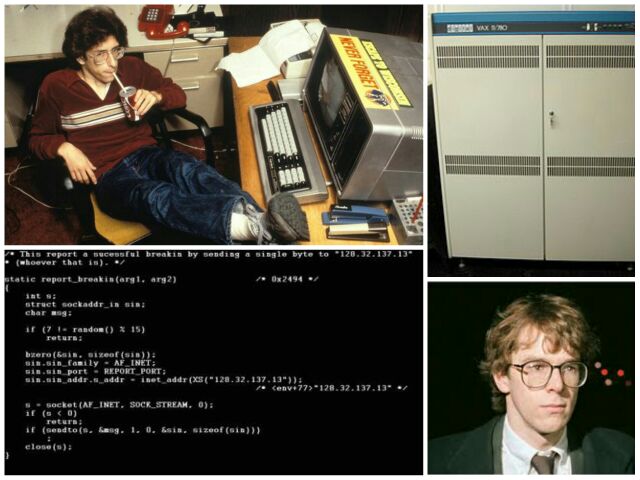

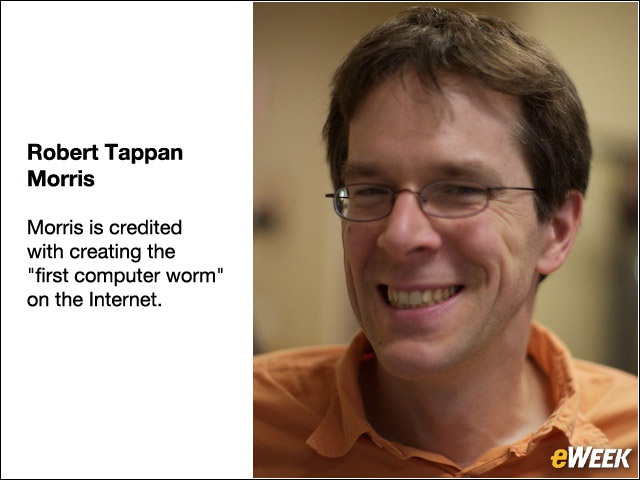

Le 2 novembre 1988, je travaillais au Goddard Space Flight Center de la NASA dans la branche des communications de données. Tout était bien. Ensuite, nos serveurs Internet exécutant SunOS et VAX/BSD Unix ont ralenti jusqu’à l’arrêt. C’était une mauvaise journée. Nous ne le savions pas encore, mais nous luttions contre le ver Internet Morris. Avant la sortie du correctif, 24 heures plus tard, 10% d’Internet était en panne et le reste du réseau avait ralenti. Nous n’étions pas seulement confrontés à la première attaque majeure de vers, nous assistions à la première attaque par déni de service distribué (DDoS). Aussi : Le piratage des élections russes atteint un sommet, mais il continue sur CNET Contrairement aux centaines de milliers de pirates informatiques qui suivraient, Robert Tappan Morris, alors étudiant diplômé à Cornell, n’essayait pas « d’attaquer » les ordinateurs d’Internet. Il pensait que sa petite expérience se propagerait beaucoup plus lentement et ne causerait pas de vrais problèmes. Il s’est trompé.

Aussi : Le piratage des élections russes atteint un sommet, mais il continue sur CNET Contrairement aux centaines de milliers de pirates informatiques qui suivraient, Robert Tappan Morris, alors étudiant diplômé à Cornell, n’essayait pas « d’attaquer » les ordinateurs d’Internet. Il pensait que sa petite expérience se propagerait beaucoup plus lentement et ne causerait pas de vrais problèmes. Il s’est trompé. Eh bien, c’est ce qu’il a dit après. Je ne suis pas du tout sûr non plus que ce soit le cas. Considérez que le ver Morris avait trois vecteurs d’attaque : sendmail, fingerd et rsh/rexec.

Eh bien, c’est ce qu’il a dit après. Je ne suis pas du tout sûr non plus que ce soit le cas. Considérez que le ver Morris avait trois vecteurs d’attaque : sendmail, fingerd et rsh/rexec.  Il a également utilisé l’une des méthodes d’attaque désormais classiques : le débordement de pile dans son attaque. C’était également l’un des premiers programmes d’attaque à utiliser ce que nous appellerions une attaque par dictionnaire avec sa liste de mots de passe populaires. Les mots de passe et autres chaînes se cachaient dans le binaire du ver par XORing, une méthode de cryptage simple. Morris a également tenté de cacher ses traces. Il a lancé le ver à partir d’un ordinateur du MIT. Il a caché ses fichiers en les dissociant après avoir tenté d’infecter autant d’autres serveurs que possible. Même sans charge utile malveillante, le ver a fait de sérieux dégâts. Les systèmes infectés n’ont rapidement rien fait d’autre qu’essayer de propager le ver, les ralentissant ainsi. Certains, la plupart exécutant SunOS, une variante d’Unix et l’ancêtre de Solaris, se sont écrasés sous la charge.

Il a également utilisé l’une des méthodes d’attaque désormais classiques : le débordement de pile dans son attaque. C’était également l’un des premiers programmes d’attaque à utiliser ce que nous appellerions une attaque par dictionnaire avec sa liste de mots de passe populaires. Les mots de passe et autres chaînes se cachaient dans le binaire du ver par XORing, une méthode de cryptage simple. Morris a également tenté de cacher ses traces. Il a lancé le ver à partir d’un ordinateur du MIT. Il a caché ses fichiers en les dissociant après avoir tenté d’infecter autant d’autres serveurs que possible. Même sans charge utile malveillante, le ver a fait de sérieux dégâts. Les systèmes infectés n’ont rapidement rien fait d’autre qu’essayer de propager le ver, les ralentissant ainsi. Certains, la plupart exécutant SunOS, une variante d’Unix et l’ancêtre de Solaris, se sont écrasés sous la charge. Entre-temps, Morris, qui a inclus du code pour empêcher le ver de se propager trop rapidement, s’était rendu compte qu’il n’avait plus le contrôle. Morris a appelé un ami – qui a ensuite déclaré que Morris « semblait préoccupé et semblait croire qu’il avait commis une erreur » colossale « . » Il l’avait effectivement fait. Grâce aux efforts menés par Eugene « Spaf » Spafford, alors professeur adjoint d’informatique à l’Université Purdue et actuel rédacteur en chef de Computers and Security, le ver a été conquis. Avant que le ver ne soit terminé, il a attaqué avec succès environ 6 000 des 60 000 serveurs Internet de 1988. Dans la foulée, la DARPA a créé le premier CERT/CC (Computer Emergency Response Team/Coordination Center) à l’Université Carnegie Mellon pour faire face aux futures attaques de sécurité. Mais le plus grand héritage du ver à ce jour est qu’il a lancé une vague après vague d’attaques informatiques et Internet. Si Robert Morris ne l’avait pas fait, quelqu’un d’autre l’aurait fait. Mais quoi qu’il en soit, nous vivons aujourd’hui dans un monde où il ne se passe pas un jour sans attentat grave.

Entre-temps, Morris, qui a inclus du code pour empêcher le ver de se propager trop rapidement, s’était rendu compte qu’il n’avait plus le contrôle. Morris a appelé un ami – qui a ensuite déclaré que Morris « semblait préoccupé et semblait croire qu’il avait commis une erreur » colossale « . » Il l’avait effectivement fait. Grâce aux efforts menés par Eugene « Spaf » Spafford, alors professeur adjoint d’informatique à l’Université Purdue et actuel rédacteur en chef de Computers and Security, le ver a été conquis. Avant que le ver ne soit terminé, il a attaqué avec succès environ 6 000 des 60 000 serveurs Internet de 1988. Dans la foulée, la DARPA a créé le premier CERT/CC (Computer Emergency Response Team/Coordination Center) à l’Université Carnegie Mellon pour faire face aux futures attaques de sécurité. Mais le plus grand héritage du ver à ce jour est qu’il a lancé une vague après vague d’attaques informatiques et Internet. Si Robert Morris ne l’avait pas fait, quelqu’un d’autre l’aurait fait. Mais quoi qu’il en soit, nous vivons aujourd’hui dans un monde où il ne se passe pas un jour sans attentat grave. Le ver Morris [Publié en 2018]

Le ver Morris [Publié en 2018]

30 ans après la première attaque majeure sur Internet Vers 20h30 le 2 novembre 1988, un programme malicieux fut lancé sur Internet à partir d’un ordinateur du Massachusetts Institute of Technology (MIT). Ce ver informatique s’est rapidement propagé à une vitesse remarquable et a paralysé les ordinateurs. « Nous sommes actuellement attaqués », a écrit un étudiant inquiet de l’Université de Californie à Berkeley dans un e-mail plus tard dans la nuit. En 24 heures, environ 6 000 des quelque 60 000 ordinateurs qui étaient alors connectés à Internet avaient été touchés. Les vers informatiques, contrairement aux virus, n’ont pas besoin d’un hôte logiciel mais peuvent exister et se propager par eux-mêmes. Berkeley était loin d’être la seule victime. Le programme malveillant avait infecté les systèmes d’un certain nombre d’universités prestigieuses et de centres de recherche publics et privés qui constituaient le premier réseau électronique national. C’était un an avant l’invention du World Wide Web. Parmi les nombreuses victimes figuraient Harvard, Princeton, Stanford, Johns Hopkins, la NASA et le Lawrence Livermore National Laboratory.

Vers 20h30 le 2 novembre 1988, un programme malicieux fut lancé sur Internet à partir d’un ordinateur du Massachusetts Institute of Technology (MIT). Ce ver informatique s’est rapidement propagé à une vitesse remarquable et a paralysé les ordinateurs. « Nous sommes actuellement attaqués », a écrit un étudiant inquiet de l’Université de Californie à Berkeley dans un e-mail plus tard dans la nuit. En 24 heures, environ 6 000 des quelque 60 000 ordinateurs qui étaient alors connectés à Internet avaient été touchés. Les vers informatiques, contrairement aux virus, n’ont pas besoin d’un hôte logiciel mais peuvent exister et se propager par eux-mêmes. Berkeley était loin d’être la seule victime. Le programme malveillant avait infecté les systèmes d’un certain nombre d’universités prestigieuses et de centres de recherche publics et privés qui constituaient le premier réseau électronique national. C’était un an avant l’invention du World Wide Web. Parmi les nombreuses victimes figuraient Harvard, Princeton, Stanford, Johns Hopkins, la NASA et le Lawrence Livermore National Laboratory.

Le ver ciblait uniquement les ordinateurs exécutant une version spécifique du système d’exploitation Unix, mais il s’est largement répandu car il comportait plusieurs vecteurs d’attaque. Par exemple, il a exploité une porte dérobée dans le système de messagerie électronique d’Internet et un bogue dans le programme « finger » qui identifiait les utilisateurs du réseau. Il a également été conçu pour rester caché.

Le ver n’endommageait ni ne détruisait les fichiers, mais il était tout de même efficace. Les fonctions militaires et universitaires vitales ont été ralenties. Les e-mails ont été retardés pendant des jours. La communauté du réseau s’est efforcée de comprendre comment le ver fonctionnait et comment le supprimer. Certaines institutions ont effacé leurs systèmes ; d’autres ont déconnecté leurs ordinateurs du réseau pendant une semaine. Les dommages exacts étaient difficiles à quantifier, mais les estimations ont commencé à 100 000 dollars et ont grimpé en millions.

Alors que les experts en informatique travaillaient fiévreusement sur un correctif, la question de savoir qui était responsable devenait plus urgente. Peu de temps après l’attaque, un programmeur consterné a contacté deux amis, admettant qu’il avait lancé le ver et désespéré qu’il soit devenu dangereusement incontrôlable. Il a demandé à un ami de relayer un message anonyme sur Internet en son nom, avec de brèves excuses et des conseils pour supprimer le programme. Ironiquement, peu ont reçu le message à temps car le réseau avait été tellement endommagé par le ver.

Indépendamment, l’autre ami a passé un appel anonyme au New York Times, qui allait bientôt diffuser des nouvelles de l’attaque sur ses premières pages. L’ami a dit à un journaliste qu’il savait qui avait construit le programme, affirmant qu’il s’agissait d’une expérience inoffensive et que sa diffusion était le résultat d’une erreur de programmation. Lors de conversations ultérieures avec le journaliste, l’ami a par inadvertance fait référence à l’auteur du ver par ses initiales, RTM. En utilisant ces informations, le Times a rapidement confirmé et rapporté publiquement que le coupable était un étudiant diplômé de l’Université Cornell de 23 ans nommé Robert Tappan Morris.

Ce ver informatique s’est rapidement propagé à une vitesse remarquable et a paralysé les ordinateurs. « Nous sommes actuellement attaqués », a écrit un étudiant inquiet de l’Université de Californie à Berkeley.

Morris était un informaticien talentueux diplômé de Harvard en juin 1988. Il avait grandi immergé dans les ordinateurs grâce à son père, qui était l’un des premiers innovateurs des Bell Labs. À Harvard, Morris était connu pour ses prouesses technologiques, en particulier sous Unix ; il était également connu comme un farceur. Après avoir été accepté à Cornell en août, il a commencé à développer un programme qui pourrait se propager lentement et secrètement sur Internet. Pour brouiller les pistes, il l’a libéré en piratant un ordinateur du MIT depuis son terminal Cornell à Ithaca, New York.

Après que l’incident soit devenu public, le FBI a lancé une enquête. Les agents ont rapidement confirmé que Morris était derrière l’attaque et ont commencé à l’interroger, lui et ses associés, et à décrypter ses fichiers informatiques, ce qui a fourni de nombreuses preuves incriminantes.

L’épisode a eu un impact énorme sur une nation qui venait juste de comprendre à quel point les ordinateurs étaient devenus importants et vulnérables. L’idée de la cybersécurité est devenue quelque chose que les utilisateurs d’ordinateurs ont commencé à prendre plus au sérieux. Quelques jours seulement après l’attaque, par exemple, la première équipe d’intervention d’urgence informatique du pays a été créée à Pittsburgh sous la direction du ministère de la Défense. Les développeurs ont également commencé à créer un logiciel de détection d’intrusion informatique indispensable.

Dans le même temps, le ver Morris a inspiré une nouvelle génération de pirates et une vague d’attaques sur Internet qui continuent d’affliger nos systèmes numériques à ce jour. Qu’elle soit accidentelle ou non, la première attaque Internet d’il y a 30 ans a été un signal d’alarme pour le pays et l’ère cybernétique à venir.

«Ver informatique»

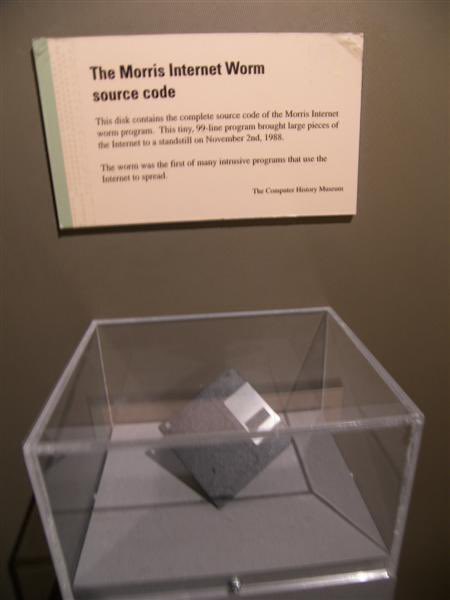

En 1988, un «Ver» informatique lancé par un étudiant diplômé de l’Université de Cornell, Robert T. Morris, a commencé à se reproduire sauvagement, obstruant des milliers d’ordinateurs à travers le pays. Conçu comme un programme expérimental, auto-répliquant et auto-propagatif, Morris a rapidement découvert que le programme infectait les machines à un rythme beaucoup plus rapide qu’il ne l’avait prévu. Les ordinateurs ont été touchés dans de nombreuses universités, sites militaires et installations de recherche médicale. Lorsque Morris a réalisé ce qui se passait, il a envoyé un message anonyme, indiquant aux programmeurs comment tuer le ver et empêcher la réinfection. Cependant, comme la route réseau était obstruée, ce message n’a pas été transmis avant qu’il ne soit trop tard. Morris, a ensuite été jugé, condamné à une amende et mis à l’épreuve.

https://www.fbi.gov/news/stories/morris-worm-30-years-since-first-major-attack-on-internet-110218

https://www.iflscience.com/one-evening-in-1988-a-college-student-s-prank-broke-the-internet-65601

https://www.zdnet.com/article/the-day-computer-security-turned-real-the-morris-worm-turns-30/